AI to tylko zasłona dymna. Największe luki masz pod nosem.

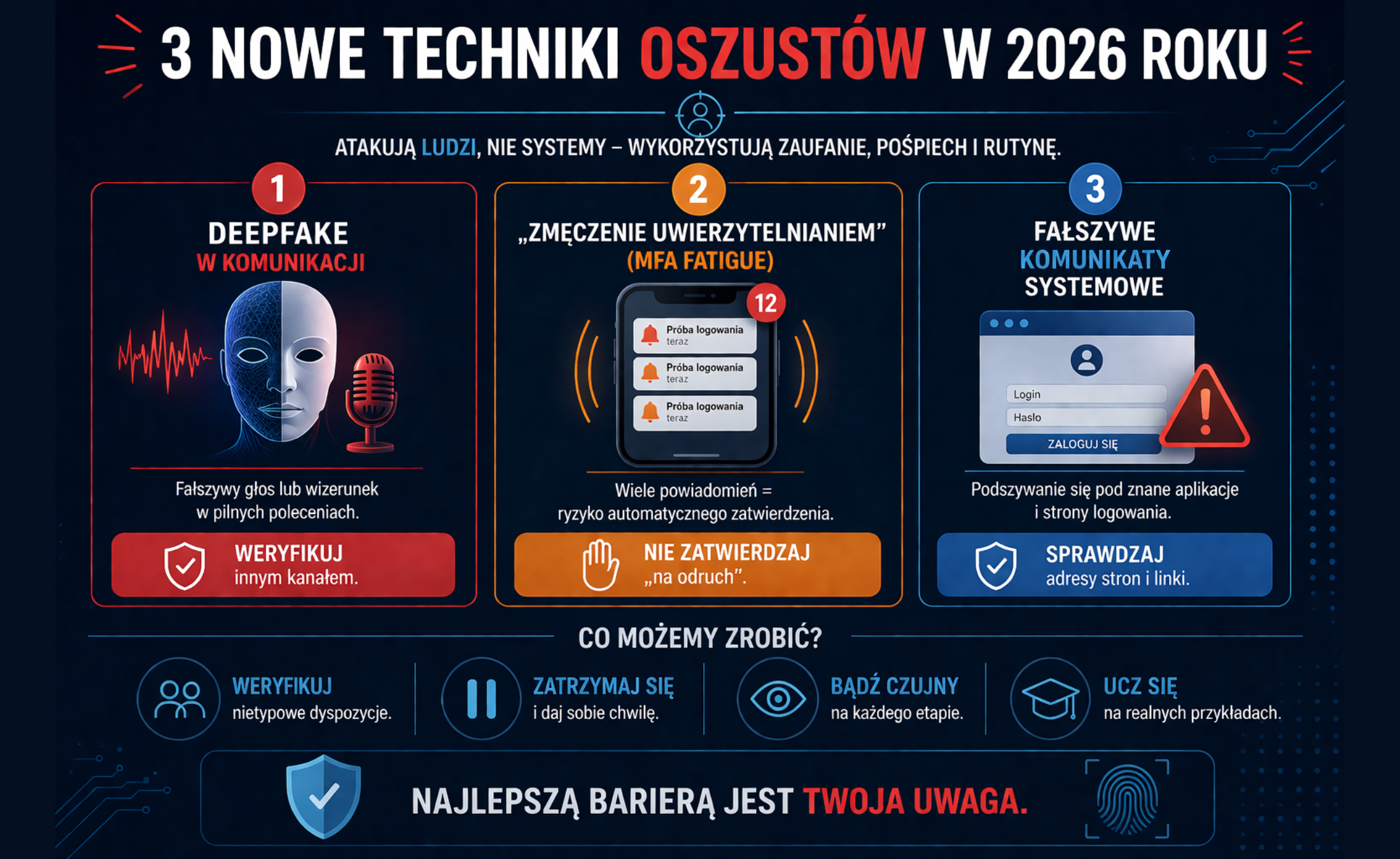

OpublikowanoW mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za rok 2025 i prognozy na 2026 rok studzą ten entuzjazm. Sztuczna inteligencja, choć obecna, pełni rolę wspierającą, a nie sprawczą. Prawdziwym problemem organizacji – pozostaje kryzys podstawowej higieny cyfrowej. Zamiast obawiać się „autonomicznych wirusów”, decydenci powinni skupić się na tym, […]