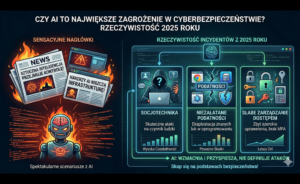

W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za rok 2025 i prognozy na 2026 rok studzą ten entuzjazm. Sztuczna inteligencja, choć obecna, pełni rolę wspierającą, a nie sprawczą. Prawdziwym problemem organizacji – pozostaje kryzys podstawowej higieny cyfrowej. Zamiast obawiać się „autonomicznych wirusów”, decydenci powinni skupić się na tym, ...

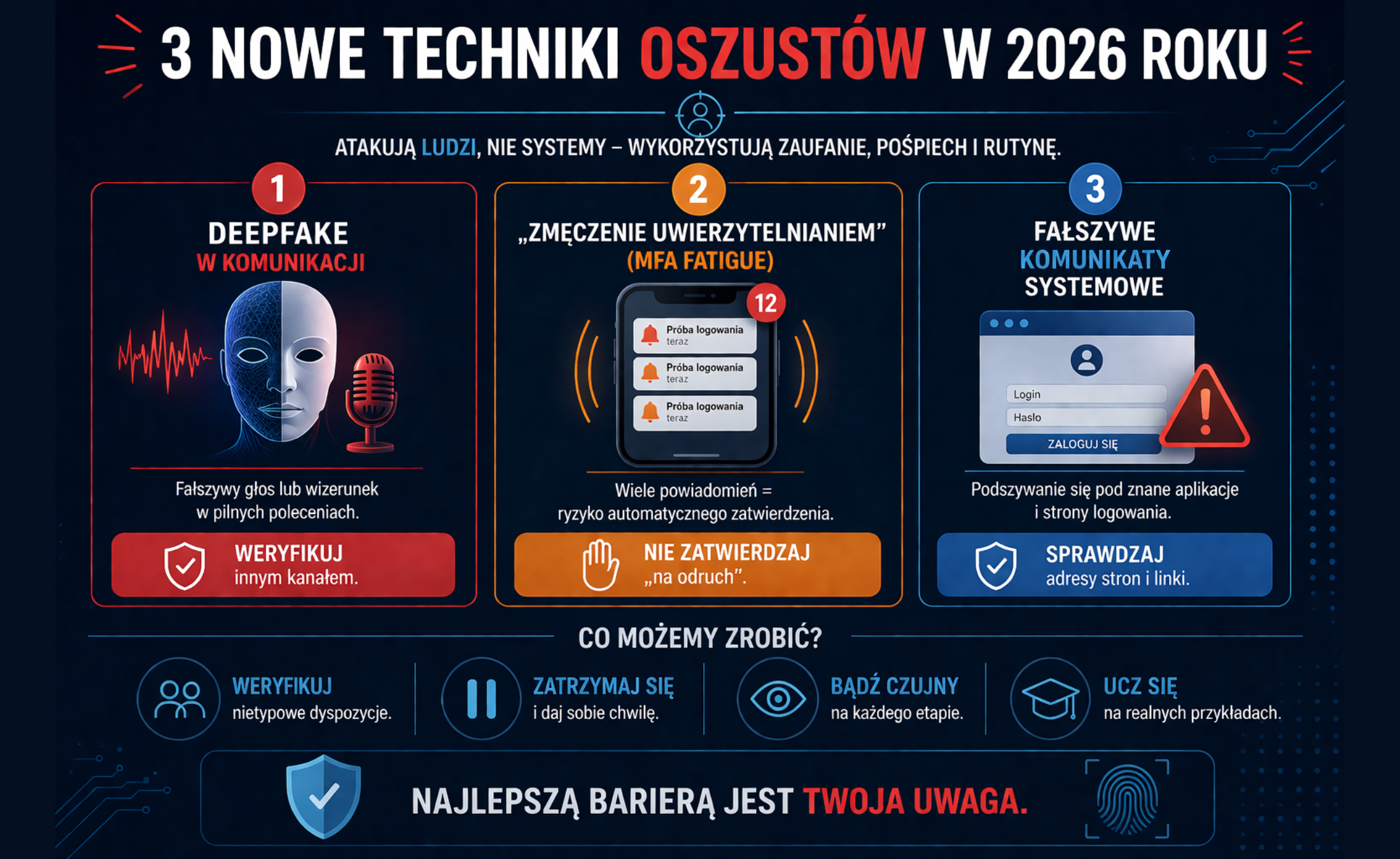

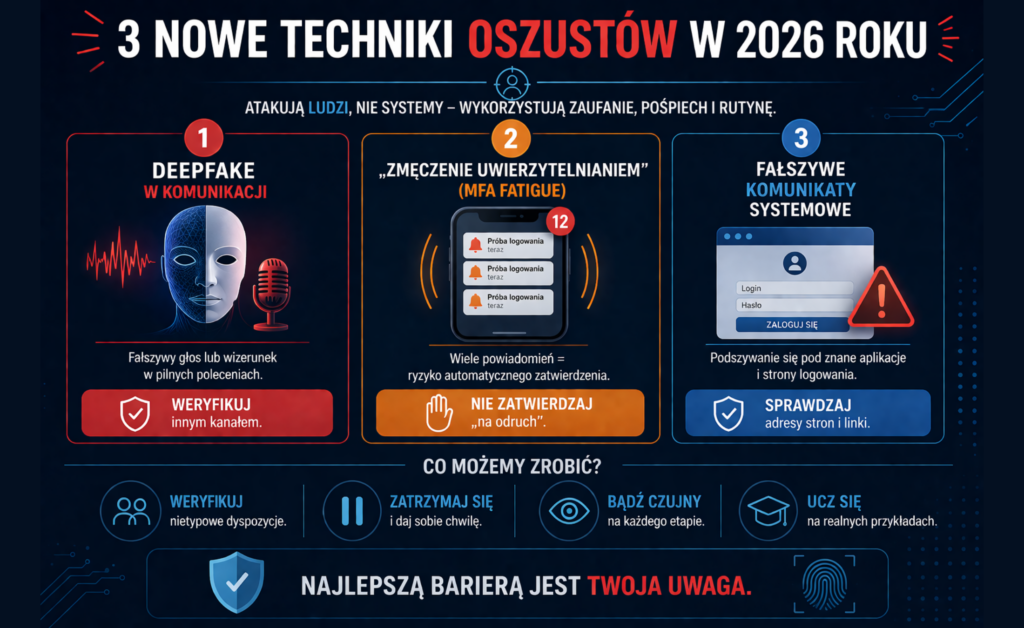

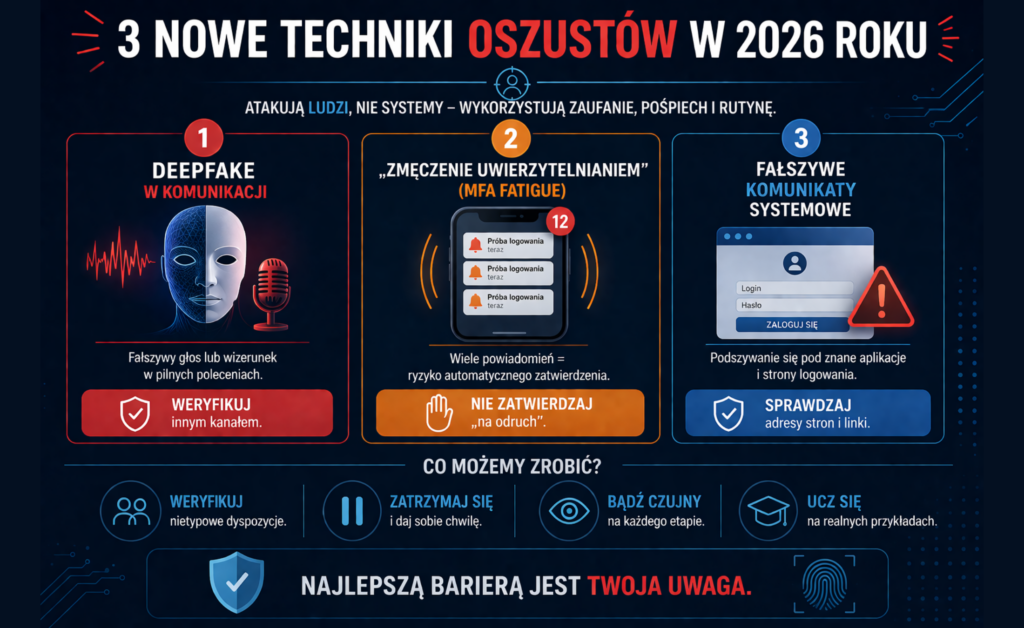

W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na przełamywaniu zabezpieczeń systemów informatycznych – ich głównym celem stał się człowiek, jego nawyki, rutyna oraz podatność na presję czasu. Cyberprzestępcy coraz rzadziej „włamują się” do organizacji – zamiast tego skutecznie przekonują użytkowników, aby sami udzielili im dostępu. Nowoczesne techniki oszustw ...

Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede wszystkim moment krytyczny dla bezpieczeństwa danych osobowych. Najnowszy wyrok Naczelnego Sądu Administracyjnego (NSA) w sprawie Santander Bank Polska S.A. to jasny sygnał: za błędy w procesie offboardingu płaci się rekordowe kary. Wyobraźmy sobie scenariusz: pracownik odchodzi z firmy, oddaje sprzęt ...

Informatyka

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…  Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…

Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…  Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…

Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…  To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…

To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…  Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie…

Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie… Informatyka

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…  Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…

Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…  Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…

Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…  To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…

To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…  Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie…

Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie… Nasze usługi

Bezpieczeństwo

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…

AI to tylko zasłona dymna. Największe luki masz pod nosem. Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo W mediach dominuje narracja o rewolucji AI w cyberprzestępczości, jednak twarde dane z raportów za…  Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…

Jak działają oszuści w 2026? 3 nowe sposoby, które musisz znać Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Ochrona danych osobowych W 2026 roku obserwujemy wyraźną zmianę w krajobrazie cyberzagrożeń. Ataki nie polegają już wyłącznie na…  Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…

Cyfrowe „klucze” do firmy: Lekcja od Santandera za pół miliona złotych Kategorie: Bezpieczeństwo, Ochrona danych osobowych Rozstanie z pracownikiem to nie tylko uścisk dłoni prezesa i zwrot służbowego laptopa. To przede…  To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…

To nie AI jest największym zagrożeniem – więc co nim jest? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Sztuczna inteligencja stała się w ostatnim czasie wygodnym symbolem cyberzagrożeń. Łatwo wyobrazić sobie scenariusze, w…  Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie…

Dlaczego większość organizacji przepłaca za cyberbezpieczeństwo? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo Od dwóch lat słyszymy to samo: „Nie masz SOC-a? Będziesz mieć problem.” W tym czasie… Finanse

Nowe regulacje VAT 2025: Jak wpłyną na przedsiębiorców? Kategorie: Finanse, Księgowość Polski system podatkowy stale się zmienia, a jedną z kluczowych reform, które wejdą w życie…

Nowe regulacje VAT 2025: Jak wpłyną na przedsiębiorców? Kategorie: Finanse, Księgowość Polski system podatkowy stale się zmienia, a jedną z kluczowych reform, które wejdą w życie…  Twoja firma od zera: Jak sprawnie założyć działalność gospodarczą? Kategorie: Finanse Autor: Sylwia Zabder Chcąc prowadzić działalność gospodarczą trzeba przede wszystkim zarejestrować ją w Centralnej Ewidencji…

Twoja firma od zera: Jak sprawnie założyć działalność gospodarczą? Kategorie: Finanse Autor: Sylwia Zabder Chcąc prowadzić działalność gospodarczą trzeba przede wszystkim zarejestrować ją w Centralnej Ewidencji… Prawo

Procedury – to bzdury? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Prawo Jak procedury mają się do prawa i bezpieczeństwa biznesu. Trzeba je spisywać? Jeśli tak -…

Procedury – to bzdury? Kategorie: Bezpieczeństwo, Cyberbezpieczeństwo, Prawo Jak procedury mają się do prawa i bezpieczeństwa biznesu. Trzeba je spisywać? Jeśli tak -…  Rewolucja w PIP 2026: E-kontrole i nowe sankcje Kategorie: Prawo, Prawo pracy Planowane zmiany w ustawie o Państwowej Inspekcji Pracy (PIP) to jedna z najważniejszych nowelizacji prawa…

Rewolucja w PIP 2026: E-kontrole i nowe sankcje Kategorie: Prawo, Prawo pracy Planowane zmiany w ustawie o Państwowej Inspekcji Pracy (PIP) to jedna z najważniejszych nowelizacji prawa…  Niewinne ułatwienie czy poważne naruszenie? Prywatny sprzęt w pracy a RODO. Kategorie: Bezpieczeństwo, Ochrona danych osobowych, Prawo Gdy pracodawca zapewnia pracownikom sprzęt służbowy, ma on w praktyce większą kontrolę nad sposobem przetwarzania…

Niewinne ułatwienie czy poważne naruszenie? Prywatny sprzęt w pracy a RODO. Kategorie: Bezpieczeństwo, Ochrona danych osobowych, Prawo Gdy pracodawca zapewnia pracownikom sprzęt służbowy, ma on w praktyce większą kontrolę nad sposobem przetwarzania…  Kontrole skarbowe i ZUS: Czego się spodziewać? Kategorie: Prawo Czego dotyczą kontrole z Urzędu skarbowego i ZUS Kontrole przeprowadzane przez Urząd Skarbowy (US) i…

Kontrole skarbowe i ZUS: Czego się spodziewać? Kategorie: Prawo Czego dotyczą kontrole z Urzędu skarbowego i ZUS Kontrole przeprowadzane przez Urząd Skarbowy (US) i…  Rozwiązanie umowy o pracę – obowiązki pracodawcy i prawa pracownika Kategorie: Prawo, Prawo pracy Rozwiązanie umowy o pracę jest istotnym elementem w relacji pracodawcy i pracownika, regulowanym szczegółowo przez…

Rozwiązanie umowy o pracę – obowiązki pracodawcy i prawa pracownika Kategorie: Prawo, Prawo pracy Rozwiązanie umowy o pracę jest istotnym elementem w relacji pracodawcy i pracownika, regulowanym szczegółowo przez… Newsletter

Zapisz się do newslettera, aby dostawać najnowsze informacje.

Newsletter

Zapisz się do newslettera, aby dostawać najnowsze informacje.