Cyberodporność JST: od formalnej zgodności do realnej skuteczności

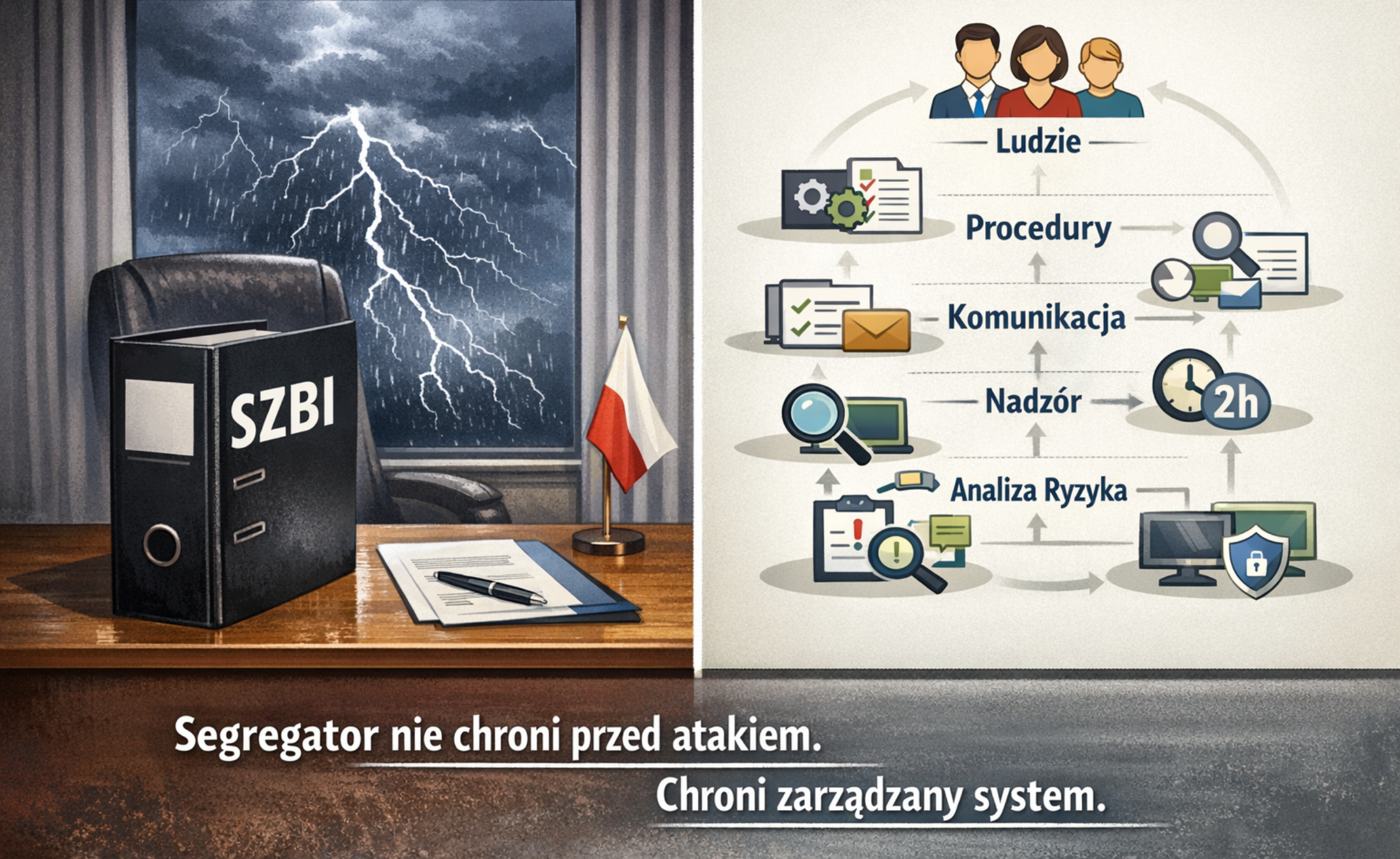

OpublikowanoKSC u włodarzy: Cyberbezpieczeństwo będzie Cię słono kosztować, więc szykuj portfel (albo przeczytaj i podejmij świadome decyzje) Program „Cyberbezpieczny Samorząd” to dla administracji publicznej szansa na realne wzmocnienie odporności, ale dla podmiotów nastawionych na szybki zysk – eldorado. Większość publicznych pieniędzy zamiast na realną ochronę, trafia do kieszeni „zaprzyjaźnionych firm”, sprzedających bezużyteczne segregatory dokumentacji […]