KSC u włodarzy: Cyberbezpieczeństwo będzie Cię słono kosztować, więc szykuj portfel (albo przeczytaj i podejmij świadome decyzje)

Program „Cyberbezpieczny Samorząd” to dla administracji publicznej szansa na realne wzmocnienie odporności, ale dla podmiotów nastawionych na szybki zysk – eldorado. Większość publicznych pieniędzy zamiast na realną ochronę, trafia do kieszeni „zaprzyjaźnionych firm”, sprzedających bezużyteczne segregatory dokumentacji i ciężarówki zbędnego sprzętu. Dowiedz się, jak nie narazić się na nieuzasadnione koszty i czym jest prawdziwe wdrożenie SZBI, zanim Twój urząd stanie się bohaterem lokalnych wiadomości.

W bezpieczeństwie pracuję od 20 lat. Od roku patrzę z narastającą irytacją, jak rynek jest demolowany nagłówkami krzyczącymi, że „cyberbezpieczeństwo musi kosztować”. Owszem, kosztuje, ale najdroższa jest niewiedza. Postanowiłem przygotować krótki poradnik dla Zamawiających z administracji publicznej, którzy w gąszczu przepisów czują się bezradni. Skoro są pieniądze z dotacji, grzechem byłoby nie skorzystać – ale róbmy to z głową, a nie pod dyktando „pana Henia”.

Pułapka „Pana Henia”, czyli jak AI pisze Twoje bezpieczeństwo

Dlaczego rozstrzał cen w przetargach jest kosmiczny? Bo do postępowań startują ludzie, którzy pojęcia „Cyberbezpieczny Samorząd” czy „Cyberbezpieczne Wodociągi” rozumieją w takim samym stopniu jak zdezorientowany urzędnik. Często wybiera się „zaprzyjaźnioną firmę pana Henia”. Dlaczego? Bo Henio serwisuje komputery od lat, więc pewnie zna się na cyberbezpieczeństwie. Henio zlecenia nie odpuści – wizerunek specjalisty zobowiązuje, a pieniądz nie śmierdzi. Co robi Pan Henio? Zaprzęga AI, przeszukuje sieć i „lepi” specyfikację z ogólnodostępnych niekoniecznie wartościowych merytorycznie treści. Gorzej, gdy przetarg jest po prostu „ustawiony” pod konkretnego protegowanego. Problem w tym, że tu nie gramy o marżę, ale o cyberodporność państwa.

Teatr wdrożenia: Segregatory za miliony monet

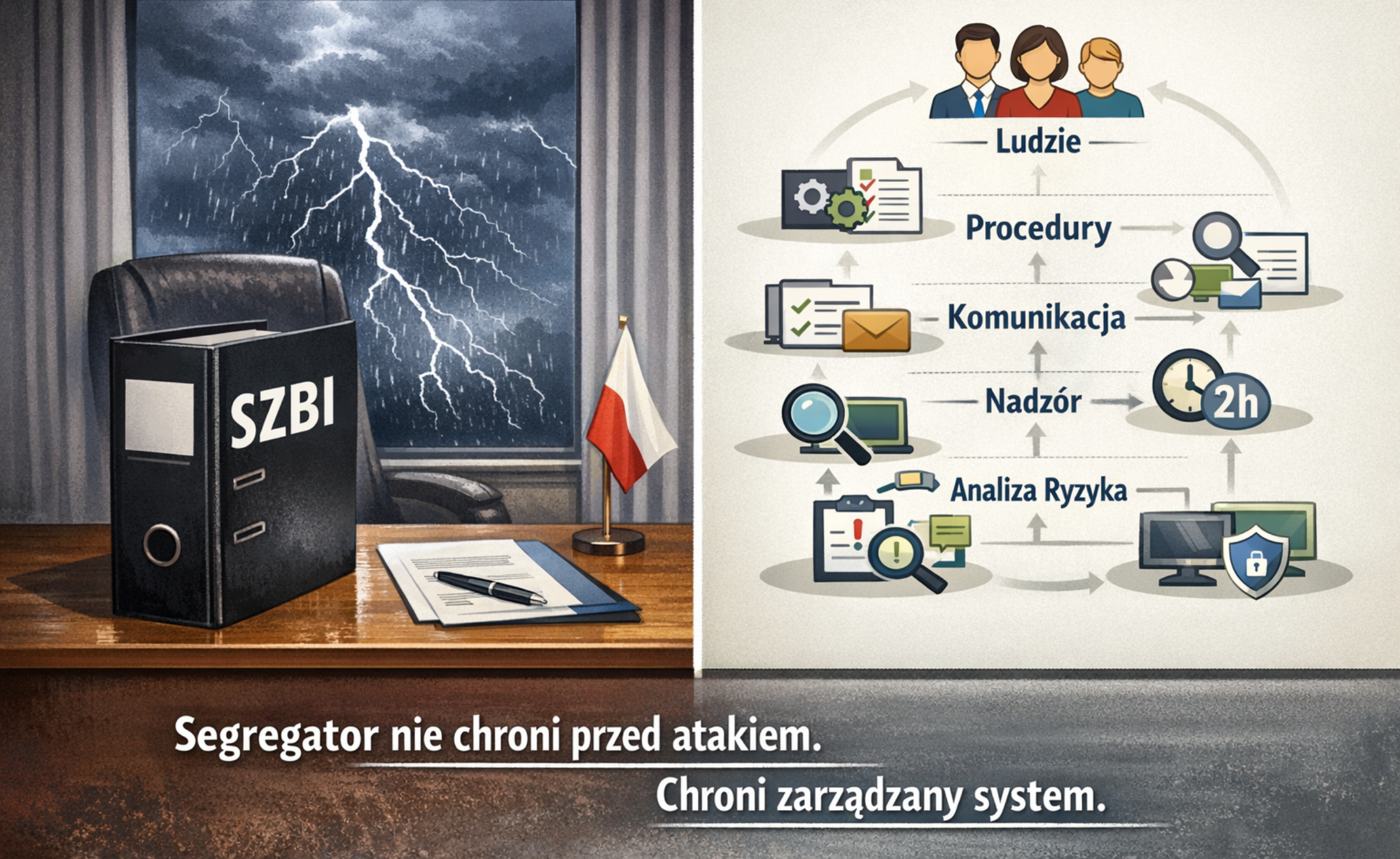

Typowe wdrożenie Systemu Zarządzania Bezpieczeństwem Informacji (SZBI) to w większości przypadków na dzisiaj farsa. Firma przysyła kogoś, kto ma „papiery” audytora wiodącego ISO 27001, ale zerowe doświadczenie. W ofercie chwalą się liczbą wygranych zamówień – co jest dowodem na skuteczność marketingu, a nie jakości pracy. Scenariusz jest zawsze ten sam: po pierwsze, pobieżne i nudne szkolenie, po drugie dokumentacja w postaci wykropkowanego szablonu SZBI, który w sieci można kupić za 1,5 tys. zł, a w przetargu opycha się go za dziesiątki tysięcy. W umowie brak jakiejkolwiek odpowiedzialności wykonawcy, bo Pan Henio wpisał „wsparcie techniczne”, a nie „bezpieczeństwo”. Kolejno, test penetracyjny: Nessus (taki „nmap na sterydach”) puszczony na 20 minut. Raport generuje 1,5 tysiąca podatności, które świecą się na czerwono. Włodarzom wychodzą oczy z orbit, a zaprzyjaźniony Pan Henio już czeka z rozwiązaniem.

Ciężarówka zabawek i wyparowujące fundusze

Gdy już przestraszymy klienta raportem z automatów, wjeżdża ciężarówka wypełniona EDR-ami, XDR-ami i UTM-ami. Wdrożeniowcy uwijają się jak w ukropie, podpinając co popadnie, byle dużo i drogo. Do tego nowe serwery, wirtualizacja i licencje, które będą leżeć odłogiem. Zasilacze nie zdążą się rozgrzać, a opiekun handlowy już stoi w progu z protokołem odbioru i prośbą o referencje. Właśnie wyparowało z budżetu 300–500 tysięcy złotych. Efekt? Masz segrator na półce i sprzęt, którego nikt nie umie obsługiwać. Cyberatak i tak Cię zmiecie.

Guidebook: Jak zrobić to dobrze?

Jeśli chcesz realnego bezpieczeństwa, zmień podejście do zamówienia. W pierwszej kolejności, zwróć uwagę na kwestię odpowiedzialności. Zastrzeż w umowie, że jeśli organ właściwy ds. cyberbezpieczeństwa znajdzie niezgodności zaraz po wdrożeniu, wdrażający zapłaci karę. Jeśli firma boi się takiej odpowiedzialności, niech nie startuje. Po drugie, szczegółowo zweryfikuj wykonawcę. Poproś o dowody, że oni sami stosują SZBI u siebie (Deklaracja Stosowania, raporty z audytów zewnętrznych). To kierunek znany z regulacji DORA – bardzo słuszny. Pamiętaj o wpisaniu obowiązku nadzoru. Wdrożenie to nie tylko szkolenie i testy, to także nadzór przez pierwszy kwartał. Wdrażający ma dopilnować, by procedury „żyły”, a nie zarastały kurzem.

Liczby nie kłamią – policz to sam

W naszym świecie wszystko jest mierzalne. Norma ISO 27006 jasno określa, ile powinien trwać audyt w zależności od wielkości organizacji. Nie daj sobie wmówić armii audytorów pracujących miesiącami.

| Liczba pracowników | Czas audytu ISMS (dni audytowe) |

| 1–10 | 5 |

| 11–15 | 6 |

| 16–25 | 7 |

| 26–45 | 8,5 |

| 46–65 | 10 |

| 66–85 | 11 |

| 86–125 | 12 |

| 126–175 | 13 |

| 176–275 | 14 |

| 276–425 | 15 |

Stawki trenerów to ok. 1000–1300 zł za dzień pracy. Godzina specjalisty od nadzoru (który raz w tygodniu sprawdza, czy rejestry „żyją” i czy SOC działa) to koszt 200–500 zł. Nadzór to średnio 2h tygodniowo. Jeśli rejestr działań korygujących po wdrożeniu jest pusty – oznacza to, że Twoje SZBI nie istnieje.

Podsumowanie – System to nie software.

Kolosalnym błędem jest powierzanie Compliance wyłącznie kancelariom prawnym. Prawnik jest potrzebny do interpretacji pism i opinii, ale wdrożenie SZBI to domena zdrowego rozsądku i cyklu Deminga (PDCA). Bezpieczeństwo to w 80% organizacja pracy i umiejętność zarządzania zmianą, a tylko w 20% IT. Informatyk jest beneficjentem systemu bezpieczeństwa, a nie jego jedynym twórcą. Za cyberodporność odpowiada kierownik jednostki, a jego rolą jest mądre wsparcie się specjalistami, a nie handlarzami strachem, dostawcami budującymi strategię na lęku. Brak świadomości to największy wróg odporności naszego kraju. Następnym razem opowiem Wam o absurdach SOC i pseudotestach penetracyjnych.